A Netbr reuniu sua equipe de arquitetos de identidade, segurança e engenharia de dados para apontar algumas tendências essenciais em IAM para 2023.

O time avaliou várias predições, publicadas por consultorias e fabricantes da área. Após confrontá-las com suas próprias, definiu uma lista com 10 prognósticos.

Cenário das 10 Previsões

As várias fontes consultadas concordam em que o crescimento das tecnologias de IAM acontece no contexto da aplicação da filosofia Zero Trust nos projetos de arquitetura de acesso e gerenciamento de identidades, bem como no já consagrado preceito de uma segurança “Identity Centric”.

O enquadramento da identidade como elemento central em um cenário mais geral da segurança cibernética prosseguirá ganhando reforço, diante da magnitude e avanço do cibercrime.

A pesquisa “Global Cybersecurity Outlook 2023”, apresentada no Forum Econômico Mundial, trouxe alguns dados chocantes. Em termos comparativos, o levantamento mostrou que o “PIB” do cibercrime (US$ 10, 3 trilhões), faz dele a terceira potência econômica do planeta, perdendo apenas para os PIBs do EUA e da China.

De tal modo que 86% dos líderes globais participantes do fórum acreditam que a ameaça cibernética representa o principal motivo de preocupação de segurança para a sociedade.

O Gartner ,por sua vez, prevê que a implementação de acesso de confiança zero à rede (ZTNA) será um dos focos de maior crescimento do mercado de segurança, atingindo uma taxa de crescimento anual composta (CAGR) de 27,5% de 2023 até 2026. Significa um salto de US$ 633 milhões em 2022 para US$ 2,1 bilhões até 2026.

Esta tendência é referendada em levantamento feito pela Forbes,, segundo o qual as tecnologias de verificação da identidade se colocam com prioridade em 2023, lembrando que os fraudadores conseguiram roubar o equivalente a US$ 11, 4 bilhões em 2022 por meio da apropriação de contas de acesso de terceiros.

Outro direcionador de tendência para os investimentos em IAM continuará a ser o gerenciamento de dados de terceiros e seu tratamento enquanto ativo financeiramente conversível, mas ao mesmo tempo, em conformidade com as duras legislações que vêm se impondo.

A Forrester e a SheerID identificaram, em pesquisa sobre marketing de big data, que 82% dos profissionais dessa área acessam dados de consumidores, mas 42% deste total admitem não saber usá-los de forma eficiente e conforme.

Na avaliação da Forrester, ainda é um difícil desafio para as empresas realizar o gerenciamento com granulagem fina de atributos de identidades, por exemplo, para aplicações tais como a gestão de consentimento de clientes e o uso de dados de terceiros coletados em grande escala, sem afrontar as regulações.

Despontam, portanto, tendências de redução do paradigma de Login/Senha, abrindo caminho para arquitetura de acesso “passwordless”, com modelos de autenticação capazes de evitar a exposição de dados do usuário e de reduzir o alto risco inerente ao elemento humano.

No mesmo sentido, desponta com mais força o modelo de autorização dinâmica. Esta deve ser cada vez mais baseada na aplicação de mecanismos de concessão de direito de acesso fixados em regras do ambiente, e não mais em atributos das credenciais em particular.

Podendo também correlacionar atributos de várias aplicações que fazem parte do contexto, bem como em autorizações focadas na aplicação “target”, em fontes autoritativas e em active directory.

LISTA COM 10 TENDÊNCIAS EM IAM 2023

Passwordless: a autenticação sem senha

Continuará se aprofundando como referencial de chegada, e com certeza, com um ritmo mais acelerado. Entre os condicionadores da tendência, está a exigência de segurança não atrelada às ações do usuário e sua capacidade de decorar segredos. As estratégias ‘customer centric’, baseadas em grande parte na experiência superior do usuário também favorecem a esta busca.

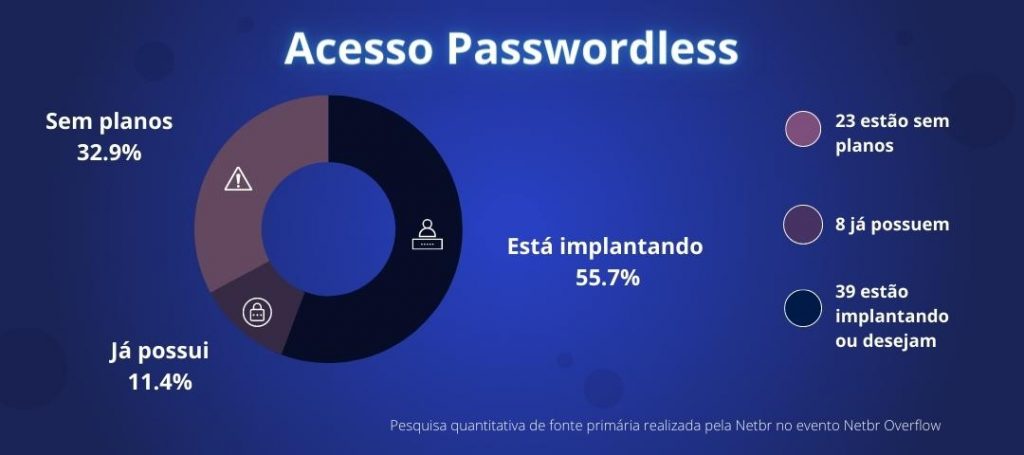

Numa pesquisa recente feita no Brasil pela Netbr com 80 grandes empresas, 11% das entrevistadas afirmaram possuir pelo menos uma aplicação de acesso passwordless. Por outro lado, 57% estão em fase de implantação ou planejamento dessa modalidade para 2023.

Ouviremos falar mais em Policy Automation

Onde a aplicação de políticas caminha em consonância com novos mecanismos de autorização dinâmica, diretamente relacionados ao credenciamento “Just in Time” e à identidade como serviço – IDaaS.

A este propósito, os critérios de autorização saltam rapidamente da matriz tradicional de controle de acesso baseada em função (RBAC), para autorizações de granulagem fina, independentes da segregação por cargos, e suas constantes variações, que exigem ajustes com participação do gestor humano.

Saem fortalecidos os modelos não estáticos de autorização, como ABAC (controle baseado em atributos) e PBAC (controle baseado em políticas).

Enquanto o ABAC combina atributos da credencial e do ambiente para conceder acesso com base nas respectivas políticas, o paradigma PBAC desacopla o elemento “policy” das credenciais e das aplicações.

Ele realiza a concessão de diretos através de um barramento de serviços, executando as políticas complexas através de simples interfaces gráficas de usuário (GUI), e sem o emprego de linguagem XACML para a codificação das credenciais, como acontece com ABAC.

3. Implementação e fortalecimento de MFA,

Incluindo-se a incorporação de biometria multimodal e aplicação de ‘strings’ de OTP (One Time Password) para viabilizar processos de autenticação e autorização mais rápidos, seguros e com menor atrito.

Tal como acontece mundialmente, a prioridade da autenticação multifator vem se acelerando. Na pesquisa Netbr com 80 grandes companhias locais, 79% afirmam já utilizar o duplo fator de autenticação.

4. Fortalecimento de ecossistemas de Identidade Federada:

Com o emprego cada vez mais sistemático de assinatura única (SSO – Single-Sign-One). Crescem também os movimentos de cooperação de confiança entre empresas interessadas em se posicionar como IdP, inclusive considerando o valor da identidade como ativo passível de monetização.

Entre as maiores empresas do Brasil, a pesquisa da Netbr com 80 corporações mostra que 67% já utilizam alguma forma de federação, enquanto outras 21% planejam para 2023.

Aliás, nesta mesma pesquisa, a tendência aqui enunciada se confirma pela disseminação a olhos vistos (e que tende a se acentuar em 2023) do emprego de protocolos voltados para a federação e SSO e, portanto, em sintonia total com a tendência “passwordless”.

Segundo o levantamento, nada menos que 57% da amostragem de grandes empresas já possui pelo menos um caso de uso de SAML, OAuth ou OpenId, sendo que outros 27% afirmam estar implementando ou planejando para 2023.

Orquestração sem código, ou baixo código

No desenvolvimento e integração de soluções de autenticação e autorização novas ou legadas. Surgido em 2022, o ambiente de desenvolvimento “no-code”/ “low-code” permite desacoplar os requisitos de identidade dos projetos de aplicações. Ele propicia o design mais rápido e intuitivo de jornadas de credenciamento e processamento de acessos com o simples uso de plug-ins “drag and drop” com menos emprego de horas de desenvolvedor.

6. Modelos efêmeros, rumo ao credenciamento Just-in-Time

Indicado principalmente para o uso ou a convivência com a nuvem múltipla, a concessão efêmera de identidade está em linha com os principais mandamentos do pensamento Zero Trust. Ela se aplica como solução de referência também para identidades de máquinas, incluindo os microprocessos. Expressão máxima dessa tendência, o modelo de concessão Just-in-Time se apresenta como modelo teórico – e cada vez menos teórico – para a arquitetura de atribuição, autenticação e autorização de credenciais para a nuvem múltipla e seu predomínio.

Novas abordagens para privilégios na nuvem

Vão emergir com CIEM e DREAM – Onde “Cloud Infraestructure Entitlement Management” e “Dynamic Resource Entitlement and Access Management”, respondem pelos requisitos de gerenciamento de direitos no ambiente de infraestrutura multi-proprietária. E também no provisionamento dinâmico, trazendo uma revisão do paradigma PAM para as condições atuais e em perspectiva.

ITDR – Abordagem de vigilância e resposta a ameaças de identidade

Baseadas na nova visão preconizada pelo Gartner como “Identity Threat Detection and Response”. Uma saída sistematizar o controle do abuso de credenciais, hoje tornado um dos focos de máxima preocupação do CISO e do CSO. Uma abordagem, aliás, em linha com o deslocamento do perímetro para as credenciais humanas e impessoais, e para o avanço da abordagem única da segurança (interna ou externa) na nuvem híbrida.

Fenômenos que são, por parte dos analistas, sintetizados na expressão “security mesch”. De tal forma que começarão despontar estruturas de SOC (Security Operation Centers) focadas na identidade.

9. FIDO: Fast Online Identity:

Em 2023 continuará acelerada a adoção dos protocolos de autenticação abertos Fast Identity Online (FIDO), mais uma iniciativa voltada para a redução da dependência à senha de usuário.

Após solicitar o a acesso e selecionar o método de autenticação, o usuário apenas fornece algum fator adicional biométrico, como inserindo sua voz, oferecendo impressão digital ou olhando para a câmera. Pode também se valer de um recurso particular de seu computador ou smartphone para funcionar como um requisito 2UF (segundo fator universal).

A ideia de se usar biometria e tokenização, sem abolir totalmente o uso de senha, foi inicialmente apresentada em 2009, num esforço conjunto da PayPal e da Validity Sensors, que viram nesta forma de autenticação – em combinação com criptografia de chave pública – um novo caminho para acelerar a jornada de acesso com um nível mais alto de segurança.

Hoje, a FIDO Alliance tem centenas de empresas membros em uma ampla variedade de setores que trabalham juntas para desenvolver especificações técnicas que definem um conjunto aberto de protocolos para autenticação forte e sem senha. Essas empresas incluem Amazon, Apple, Google, Microsoft, Visa e, Intel, Verizon e Ping Identity.

10. Abordagem da identidade não humana

Numa perspectiva de privilégio mínimo e autenticação efêmera baseada em mTLS (mutual TLS) e em processos de reconhecimento P2P ou M2M. Abordando também os novos requisitos de gerenciamento trazidos pela expansão de robôs e IoT.

Num recorte da pesquisa Netbr, envolvendo da 17 instituições financeiras no Brasil, 50% dos entrevistados apontaram entre 50% a 70% sua percepção de confiança na administração de identidades não humanas.

Com a explosão de identidades RPA, perfis de big data e de máquinas virtuais de vida efêmera, as empresas têm o complexo desafio de projetar a governança de identidades impessoais em bases distintas das empregadas para o gerenciamento da força de trabalho.

Assista ao nosso debate “O Futuro da Identidade”

Reforçando a nossa lista de prognósticos sobre IAM para 2023, disponibilizamos para você mais um bônus: a íntegra em vídeo do debate sobre O Futuro da Identidade que realizamos recentemente no IAM Tech Day.

Neste encontro, você tem um pequeno recorte do atual estado da identidade no Brasil. E do que está por vir pela frente.